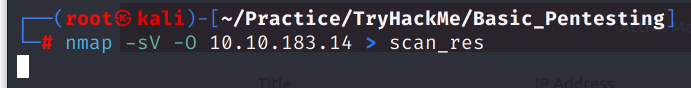

TryHackMe의 문제 Overpass 입니다. 이전 RootMe 또는 Basic Pentesting 처럼 모의침투 문제라고 생각하시면 됩니다. 오늘 침투할 IP는 10.10.230.168 입니다. nmap으로 어떤 포트와 서비스가 활성화되어 있는지 확인해 줍시다. ssh와 http가 활성화되어 있습니다. http가 활성화 되어 있으면 웹 서비스를 제공하고 있다는 뜻입니다. ssh로 침투하기 위해선 일단 사용자 계정과 password가 필요하니, 현재 접근이 가능한 웹 사이트로 접속해 주도록 합시다. 웹사이트 메인 페이지입니다. 여러군데를 돌아다녀보니.. Overpass라는 툴을 개발중인 것 같습니다. 여러 사이트에서 패스워드를 안전하게 관리할 수 있는? 그런 프로그램인 것 같습니다. /download..