CSRF(Cross Site Request Forgery) 공격 실습 워게임이다.

admin계정의 권한을 어떻게 이용할지가 핵심이다.

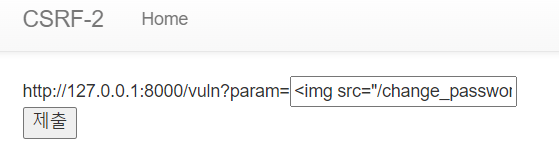

해당 문제의 메인페이지다.

vuln(csrf) page : CSRF 공격이 실제로 실행될 페이지

flag : vuln 페이지에 공격코드를 전송할 수 있는 페이지

login : 로그인을 시도할 수 있는 페이지

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

|

#!/usr/bin/python3

from flask import Flask, request, render_template, make_response, redirect, url_for

from selenium import webdriver

import urllib

import os

app = Flask(__name__)

app.secret_key = os.urandom(32)

try:

FLAG = open("./flag.txt", "r").read()

except:

FLAG = "[**FLAG**]"

users = {

'guest': 'guest',

'admin': FLAG

}

session_storage = {}

def read_url(url, cookie={"name": "name", "value": "value"}):

cookie.update({"domain": "127.0.0.1"})

try:

options = webdriver.ChromeOptions()

for _ in [

"headless",

"window-size=1920x1080",

"disable-gpu",

"no-sandbox",

"disable-dev-shm-usage",

]:

options.add_argument(_)

driver = webdriver.Chrome("/chromedriver", options=options)

driver.implicitly_wait(3)

driver.set_page_load_timeout(3)

driver.get("http://127.0.0.1:8000/")

driver.add_cookie(cookie)

driver.get(url)

except Exception as e:

driver.quit()

print(str(e))

# return str(e)

return False

driver.quit()

return True

def check_csrf(param, cookie={"name": "name", "value": "value"}):

url = f"http://127.0.0.1:8000/vuln?param={urllib.parse.quote(param)}"

return read_url(url, cookie)

@app.route("/")

def index():

session_id = request.cookies.get('sessionid', None)

try:

username = session_storage[session_id]

except KeyError:

return render_template('index.html', text='please login')

return render_template('index.html', text=f'Hello {username}, {"flag is " + FLAG if username == "admin" else "you are not an admin"}')

@app.route("/vuln")

def vuln():

param = request.args.get("param", "").lower()

xss_filter = ["frame", "script", "on"]

for _ in xss_filter:

param = param.replace(_, "*")

return param

@app.route("/flag", methods=["GET", "POST"])

def flag():

if request.method == "GET":

return render_template("flag.html")

elif request.method == "POST":

param = request.form.get("param", "")

session_id = os.urandom(16).hex()

session_storage[session_id] = 'admin'

if not check_csrf(param, {"name":"sessionid", "value": session_id}):

return '<script>alert("wrong??");history.go(-1);</script>'

return '<script>alert("good");history.go(-1);</script>'

@app.route('/login', methods=['GET', 'POST'])

def login():

if request.method == 'GET':

return render_template('login.html')

elif request.method == 'POST':

username = request.form.get('username')

password = request.form.get('password')

try:

pw = users[username]

except:

return '<script>alert("not found user");history.go(-1);</script>'

if pw == password:

resp = make_response(redirect(url_for('index')) )

session_id = os.urandom(8).hex()

session_storage[session_id] = username

resp.set_cookie('sessionid', session_id)

return resp

return '<script>alert("wrong password");history.go(-1);</script>'

@app.route("/change_password")

def change_password():

pw = request.args.get("pw", "")

session_id = request.cookies.get('sessionid', None)

try:

username = session_storage[session_id]

except KeyError:

return render_template('index.html', text='please login')

users[username] = pw

return 'Done'

app.run(host="0.0.0.0", port=8000)

|

cs |

해당 문제의 소스코드이다.

위 소스코드 15~18행을 보면, guest계정과 admin 계정이 있는걸 알 수 있다.

guest계정의 패스워드는 guest , admin계정의 패스워드는 FLAG라는걸 알 수 있다.

62행의 소스코드이다.

admin 계정으로 로그인에 성공하면, FLAG가 출력되는걸 알 수 있는 부분이다.

108~118행의 소스코드이다.

/change_password 는 메인 페이지에서 직접 노출되지 않는 숨겨진 페이지인데,

pw = request.args.get("pw", "") 부분을 보면 패스워드를 변경할 수 있는 기능이 있다는 걸 알 수 있다.

해당 부분을 이용하면 admin계정의 비밀번호를 변경하여 로그인할 수 있을 것 같다.

그러나 68행에서 'frame', 'script', 'on' 단어들을 필터링하고 있으므로, <img src... 를 이용하겠다.

<img src="/change_password?pw=0000">

라고 입력하였다.

패스워드는 임의로 "0000" 으로 변경하였다.

/login 페이지에서 admin : 0000 으로 입력하여 admin 계정 로그인에 성공하였고

따라서 FLAG가 출력되었다.

admin계정이 CSRF 공격구문에 접근하게 하여, admin계정 권한으로 직접 패스워드를 변경하게 만듦으로써 해결하였다.

==================

이 문제는 매우 기초적인 워게임이고 문제 자체는 정말 쉬웠다.

그러나 플라스크 문법을 잘 몰라 코드 해석 자체에 어려움을 매우 많이 겪었다. 파이썬은 어느정도 아는데 플라스크가 이렇게 다르다니..

풀고 나선 매우 허탈했다. 그냥 코드 해석만 할 줄 알아도 간단하게 풀릴 문제였다. 플라스크 공부를 따로 해야할까 싶다.

'Hacking > [Web]DreamHack' 카테고리의 다른 글

| DreamHack [simple_sqli] (0) | 2023.03.08 |

|---|---|

| DreamHack [xss-2] (0) | 2022.09.05 |

| DreamHack [xss-1] (0) | 2022.08.04 |