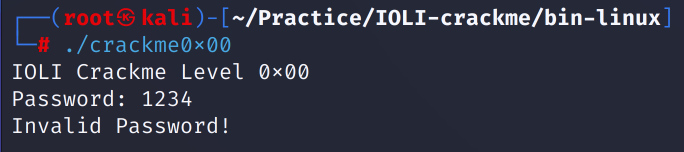

IOLI CrackMe 0x02 입니다. 리버싱을 통해, 프로그램 password를 알아내야 하는 문제입니다. 저는 리버싱을 위해 radare2 프로그램을 사용하겠습니다. radare 실행 후 aaaa 명령어로 프로그램을 분석해 주었습니다. 함수목록입니다. 특별한 함수는 보이지 않아 main 기준으로 분석하겠습니다. main함수 입니다. 위쪽에서 프로그램 실행 시 문자열을 출력하고 있고, 844e 부분에서 var_ch 위치의 값과 eax값을 비교하고 있습니다. 8451 부분에선 두 값이 일치할 경우, 점프하지 않고 그대로 진행하고 있습니다. (일치하지 않으면 지정된 위치로 점프) 두 값이 일치할 경우의 프로그램 진행입니다. Password OK 문자열을 출력하고 있는데요, 이것을 보아 위쪽 cmp 비교구..