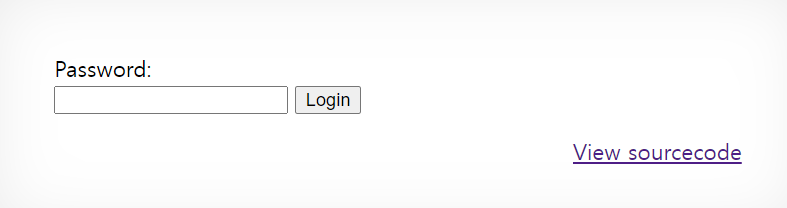

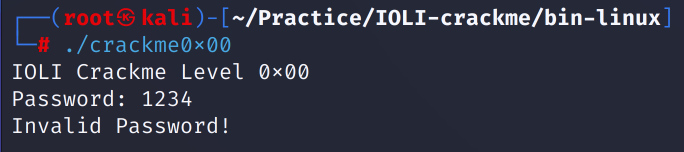

Natas Level 23 입니다. 문제입니다. Password 입력 폼이 있네요. 아무거나 입력해봅시다. natas23을 입력해 보겠습니다. Wrong! 틀렸다고 하네요. 위 URL 창을 통해 입력 폼 이름은 passwd 라는 것을 알 수 있습니다. 소스코드를 확인해 봅시다. 오랜만에 굉장히 간단한 코드네요! 눈이 아주 편합니다. password 출력 조건도 굉장히 간단한데요. 딱 2가지입니다. 1. 입력값에 "iloveyou"문자열이 포함되어 있어야 한다. ( 띄어쓰기처럼 보이는데 아닙니다 ) 2. 입력값의 크기가 10보다 커야 한다. 그런데 좀 이상합니다. 입력값은 iloveyou 문자열이 포함되어 있는데 10보다 커야 한다니? 문자열과 숫자를 비교하고 있군요. 이게 가능한 건가요? 혹시 입력값의 ..